Вы здесь

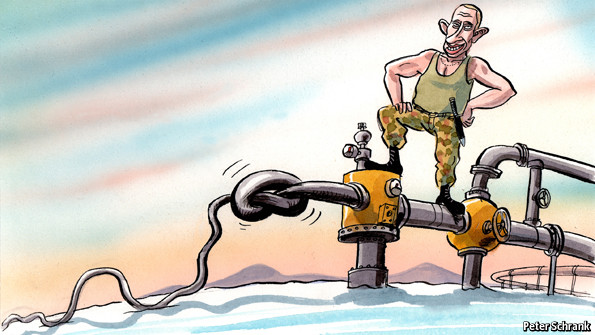

Бензозаправка атакует западные нефтяные и газовые компании

Российские хакеры систематически атакуют сотни западных нефтяных и газовых компаний, а также фирм, инвестирующих в энергетику. Атаки совершаются в целях промышленного шпионажа и с целью нанесения ущерба конкурентам главной отрасли российской промышленности..

Российские хакеры систематически атакуют сотни западных нефтяных и газовых компаний, а также фирм, инвестирующих в энергетику. Атаки совершаются в целях промышленного шпионажа и с целью нанесения ущерба конкурентам главной отрасли российской промышленности..

Методы, которыми пользуются российские хакеры, дают им возможность захватить контроль над промышленными системами управления. Это во многом напоминает знаменитого компьютерного червя Stuxnet, с помощью которого в 2009 году Соединенные Штаты и Израиль смогли взять под контроль компьютерные системы иранского ядерного объекта и сократить на 20% производство урана в этой стране.

Российские атаки, затронувшие более 1 тыс. организаций в более чем 84 странах, были впервые обнаружены в августе 2012 года исследователями из американской фирмы CrowdStrike. Компания заметила необычно-изощренную и агрессивную российскую группу, которая атаковала энергетический сектор в дополнение к здравоохранению, правительствам и подрядчикам оборонных ведомств.

Группу назвали "Энергетический медведь", так как подавляющее большинство жертв представляли собой нефтяные и газовые компании. Исследователи CrowdStrike сочли, что за хакерами стояли российские власти, учитывая их мощные ресурсы и изощренность, а также тот факт, что атаки происходили во время рабочего дня по московскому времени.

Сходные выводы, а также сообщение о новом элементе - возможности управления на расстоянии а-ля Stuxnet - содержатся в докладе, опубликованном в понедельник американской фирмой Symantec.

Помимо «фишинга», «Энергетический медведь» заражает сайты, которые часто посещают сотрудники энергетических компаний и инвесторы этого сектора.. Эта тактика называется «методом водопоя».

Вместо атаки на компьютерную сеть жертвы напрямую, хакеры заражают сайты, которые их жертвы часто посещают - такие, как онлайн меню китайского ресторана - вредоносным программным обеспечением. Не подозревая об этом, сотрудники, посещающие этот сайт, невольно скачивают вредоносные программы и помогают хакерам проникнуть внутрь их компьютерной сети.

Финская фирма F-Secureна прошлой неделе тоже известила своих клиентов о российской группе хакеров, которую Symantec назвала "Стрекоза" (Dragonfly). За последние 6 месяцев группа стала более агрессивной и изощренной.

Российские хакеры внедрили "трояны" в софт, используемый компаниями для удаленного доступа своих сотрудников к системам управления промышленным оборудованием. Нефтегазовые компании невольно скачали вирус вместе с официальными обновлениями программ.

По сообщениям Symantec, F-Secure и CrowdStrike, пострадали, как минимум, три разработчика софта для управления в промышленности. Фирмы не разглашают названий пострадавших компаний, но известно, что это производитель программ удаленного доступа для систем промышленного управления, европейский производитель специализированных устройств для управления промышленным оборудованием и европейская компания, разрабатывающая системы управления ветряными турбинами, газовыми электростанциями и другой энергетической инфраструктурой.

Общее число компаний, скачавших зараженные обновления, превысило 250.

Эти вирусы не только обеспечили хакерам плацдарм в сетях целевых организаций, но и дали им возможность организовать диверсии против зараженных компьютеров.

"Нет доказательств того, что российская группа намеревалась воспользоваться своим плацдармом в некоторых сетях, чтобы нанести ущерб - например, взорвать буровую вышку или электростанцию", - сказал Кевин Хейли, директор Symantec по ответным мерам в сфере безопасности. Видимо, хакеры хотели больше узнать о деятельности, стратегических планах и технологиях компаний. "Но потенциал для саботажа есть".

Адам Мейерс, глава отдела "разведки угроз" в CrowdStrike, говорит, что в последнее время "Энергетический медведь" атакует компании финансового сектора: "Они очень агрессивны и тщательно скрывают свои следы".